Une campagne de phishing par SMS visant les régimes de retraite se retrouve une nouvelle fois au cœur d’une décision UDRP marquante rendue par l’OMPI en 2026, dans une affaire opposant la société américaine Empower Annuity Insurance Company of America à des fraudeurs particulièrement organisés.

Une campagne massive de phishing par SMS retraite ciblant les épargnants

La société plaignante, Empower Annuity Insurance Company of America, est un acteur majeur des services financiers aux États-Unis. Constituée dans l’État du Colorado et basée à Greenwood Village, elle propose des services de gestion d’actifs, d’administration de régimes de retraite et de plateformes financières numériques.

Depuis 2014, elle exploite la marque EMPOWER. Elle gère aujourd’hui plus de 1 200 milliards de dollars d’actifs pour plus de 70 000 organisations. Elle figure ainsi parmi les principaux fournisseurs de plans de retraite américains. Sa marque est notamment protégée aux États-Unis.

Dans cette affaire, la plaignante a engagé une procédure UDRP visant pas moins de 537 noms de domaine litigieux. Ces noms ont été enregistrés à des dates précises en 2025, notamment en septembre, octobre, novembre et décembre.

Parmi eux :

- 457 noms de domaine ont été enregistrés au nom de Tina Wing, avec une adresse dans le Michigan ;

- 80 autres ont été déposés par ailleurs au nom d’une personne en Caroline du Nord, probablement victime d’usurpation d’identité.

Par ailleurs et sans surprise, aucune réponse n’a été apportée par les défendeurs.

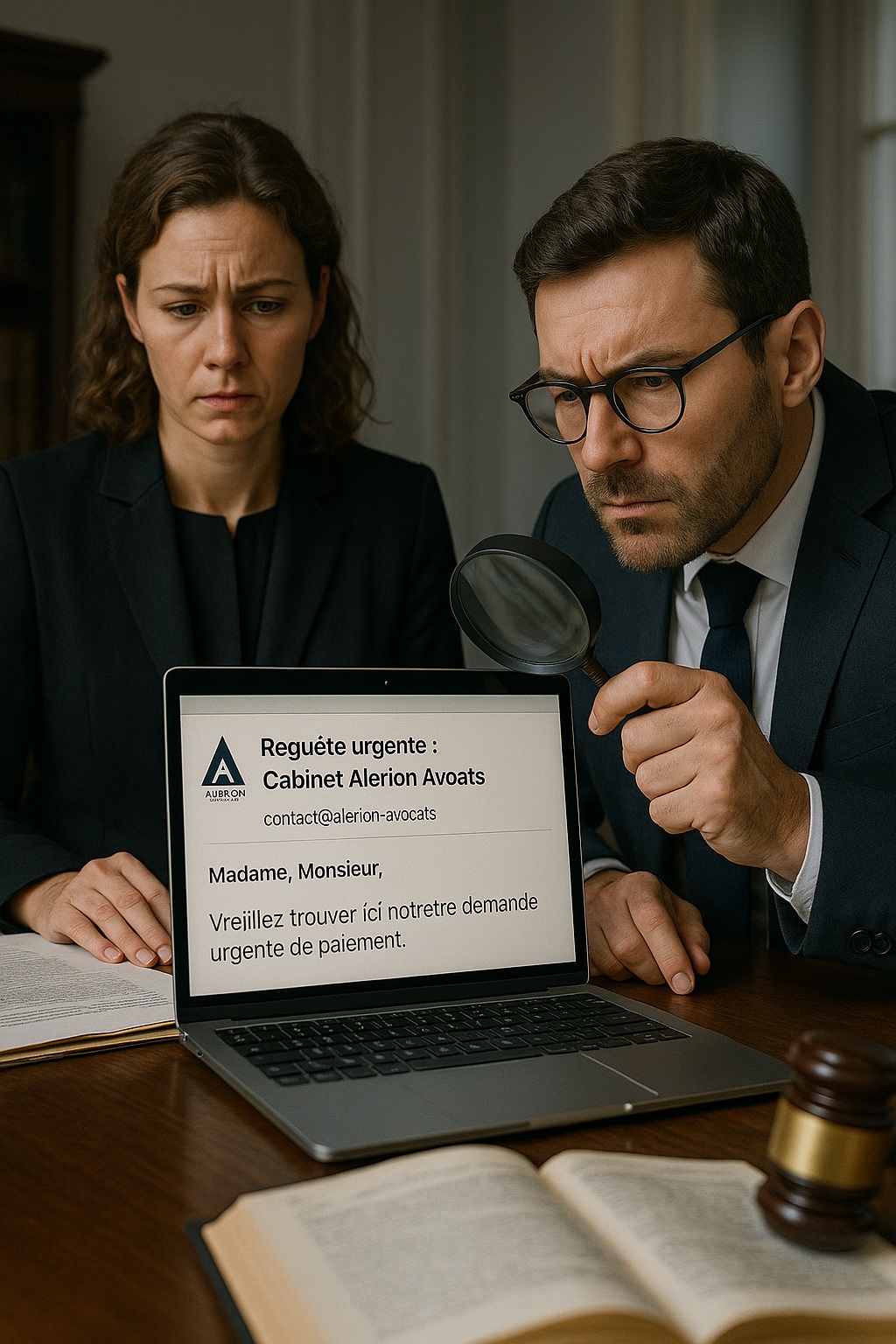

Une mécanique sophistiquée d’hameçonnage par SMS

Le cœur du litige repose sur une campagne structurée de phishing par SMS visant ces plants de retraite. Les fraudeurs ont envoyé des messages prétendument émis par “Empower Security”.

Ces SMS indiquaient :

- des tentatives de connexion suspectes,

- un risque de compromission du compte,

- et invitaient à cliquer sur un lien pour sécuriser l’accès.

Le mécanisme technique s’avère particulièrement élaboré. Les noms de domaine litigieux servaient de relais dans une chaîne de redirections multiples.

Concrètement :

- L’utilisateur clique sur le lien reçu par SMS.

- Il est redirigé via plusieurs serveurs proxy.

- Il arrive finalement sur le véritable site empower.com.

Cette technique exploite un proxy inverse permettant une attaque de type détournement de session. Ainsi, les identifiants saisis par l’utilisateur sont interceptés, malgré l’apparente légitimité du site final.

Des noms de domaine conçus pour tromper sur mobile

Les noms de domaine utilisés suivent des schémas précis de typosquatting. Ils reproduisent la marque EMPOWER avec des variantes subtiles :

- substitutions de lettres (emp0wer, enp0wer),

- ajouts de caractères,

- inversions ou coupures (em-p-ower, e-mpower),

- déclinaisons autour de termes comme “workplace”.

Sur écran mobile, ces différences passent souvent inaperçues. L’utilisateur peut croire à un raccourcisseur d’URL ou à une version légitime du site.

La quasi-totalité de ces noms de domaine a été enregistrée dans des nouvelles extensions internet, notamment :

.BOND, .CLICK, .CYOU, .HELP, .ICU, .QPON, .SBS, .SHOP, .TOP.

Ces extensions sont régulièrement exploitées dans des campagnes de fraude en raison de leur faible coût et de contrôles limités.

Une récidive caractérisée dans le phishing SMS retraite

Ce dossier s’inscrit dans une stratégie répétée. En 2025, la même plaignante avait déjà engagé une procédure UDRP contre Tina Wing (affaire D2025-3497).

Cette première affaire portait alors sur 129 noms de domaine similaires. Ils ont aussi déjà été utilisés dans une campagne de phishing par SMS visant les retraités. Le mode opératoire était identique :

- envoi de SMS alarmants,

- redirection vers des interfaces frauduleuses,

- collecte d’identifiants.

Cette récidive démontre une industrialisation des attaques et une persistance des acteurs malveillants.

Analyse juridique de la décision UDRP

Le panel UDRP a retenu les trois critères classiques :

- Similarité : les noms de domaine sont confusément similaires à la marque EMPOWER.

- Absence de droit ou d’intérêt légitime : les défendeurs n’ont aucun lien avec la marque.

- Mauvaise foi : l’usage des noms de domaine dans une campagne de phishing SMS retraite constitue une preuve manifeste.

La sophistication du dispositif technique et le volume exceptionnel de noms de domaine ont renforcé la démonstration de la mauvaise foi.

Enseignements pour les titulaires de marques

Cette décision illustre plusieurs points clés :

- Le phishing par SMS visant les caisses de retraite devient une menace prioritaire pour les acteurs financiers.

- Les campagnes s’appuient également sur des volumes massifs de noms de domaine.

- Les nouvelles extensions jouent aussi un rôle central dans ces stratégies.

- Les fraudeurs exploitent désormais des techniques avancées comme le détournement de session.

Face à cela, les titulaires de marques doivent renforcer :

- la surveillance proactive des noms de domaine,

- la détection des schémas de typosquatting,

- et la réactivité via des procédures UDRP.